Skoro svaka transakcija na internetu zahteva DNS. DNS je servis koji omogućava da se tekstualne adrese, koje čovek lako pamti, upare sa IP adresama koje omogućavaju povezivanje i komunikaciju računara na internetu. Kada korisnik unese adresu veb strane, njegov računar šalje pitanje DNS-u o unetom nazivu domena, a DNS kao odgovor vraća IP adresu.

DNS je jedan od najstarijih protokola na internetu i nije dizajniran da bude bezbedan. Ako je neko zlonameran u prilici da presretne komunikaciju sa DNS serverom, on može da vrati odgovor (pogrešnu IP adresu) koji će korisnike preusmeriti na lažnu internet lokaciju. Posledice ovakvog scenarija mogu biti veoma neprijatne za korisnike.

Ovo nije fikcija i dešava se svakodnevno svuda u svetu. U poslednje vreme više od polovine svih sajber napada vezano je za zloupotrebu DNS-a i njegovo korišćenje za kriminalne radnje ili za cenzuru sadržaja.

Kako je to moguće?

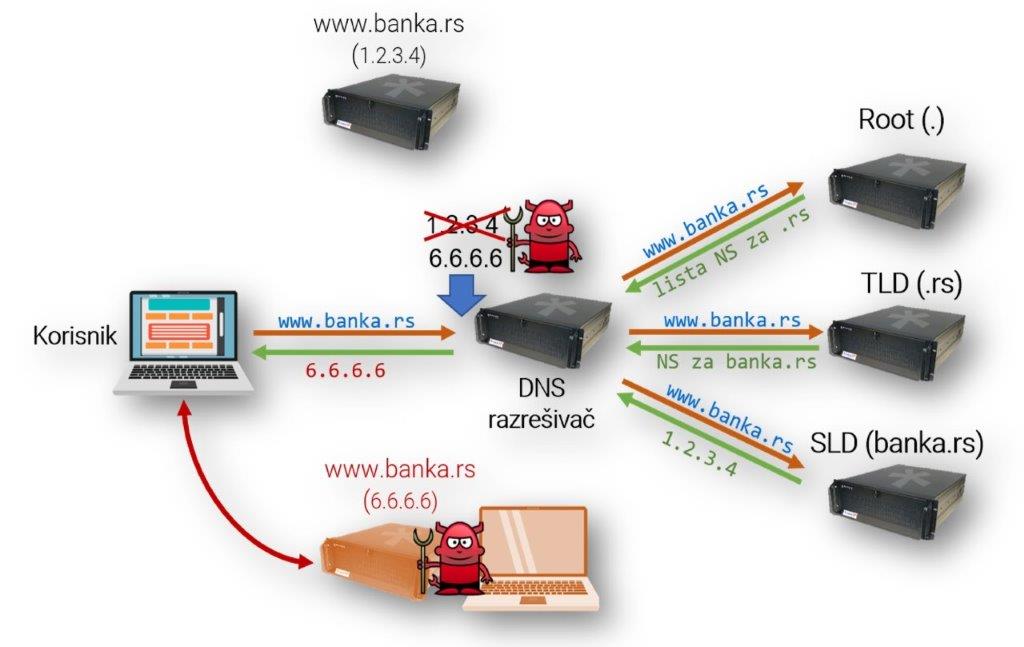

Scenario je sledeći: Korisnik unosi adresu veb sajta, recimo banke ili internet prodavnice, i čeka da DNS sistem „prevede“ adresu koja je uneta u odgovarajuću IP adresu da bi uređaj korisnika mogao da se poveže sa željenim servisom na internetu.

U tom, veoma kratkom vremenu, dok uređaj korisnika čeka odgovor DNS-a, pravi odgovor DNS servera biva promenjen od strane napadača. Korisnik na svom ekranu vidi veb stranicu koja je identična onoj koju je tražio, ali je on, u stvari, na pogrešnoj adresi i povezan je sa računarom koji kontroliše napadač. Sve što korisnik unese, korisničko ime, lozinku, broj kreditne kartice, svoje lične podatke… sada je vidljivo napadaču i može biti zloupotrebljeno.

Kako onda i da li uopšte možemo da verujemo DNS-u? Da li postoji način da korisnik utvrdi da li je DNS odgovor koji je dobio pogrešan ili tačan? Odgovor na to pitanje je „da“ – DNSSEC.

Šta je DNSSEC?

DNSSEC (DNS Security Extension) je tehnologija koja obezbeđuje mehanizme za zaštitu od izmene DNS odgovora i preusmeravanja korisnika na internet lokacije koje mogu biti opasne za njih u smislu krađe ličnih podataka, brojeva kreditnih kartica ili poverljivih poslovnih podataka ili pak širenja lažnih informacija i vesti koje navodno dolaze od „proverenog“ izvora kome korisnik veruje.

Sigurno da niko ne želi da korisnici njegovog sajta ili poruke e-pošte završe u rukama prevaranata. Zato, ako ste vi registrant naziva domena, razmislite o implementaciji DNSSEC-a, zaštitite svoje i podatke svojih korisnika i samim tim sačuvajte reputaciju i izbegnite eventualne finansijske gubitke.

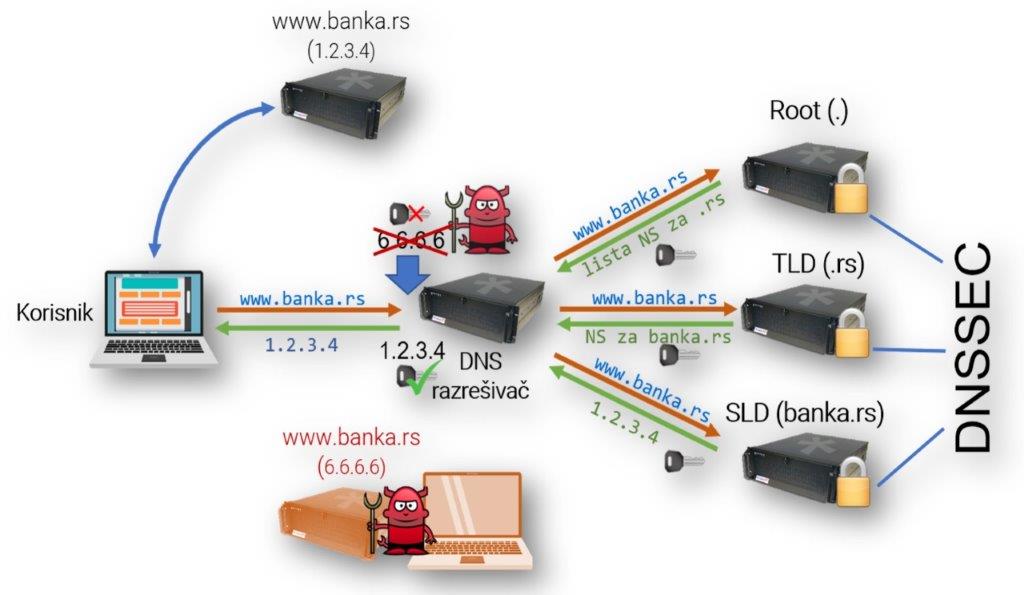

Verifikacija DNS odgovora obavlja se upotrebom PKI (Public Key Infrastructure), a DNS server koji ima aktiviranu validaciju DNSSEC potpisa prihvata samo odgovor koji ima odgovarajući kriptografski ključ. Savremeni kriptografski algoritmi pružaju dovoljnu garanciju da jedini validan DNS odgovor potiče od servera koji je autoritativan za dati naziv domena i da odgovor ne može biti promenjen na putu do korisnika.

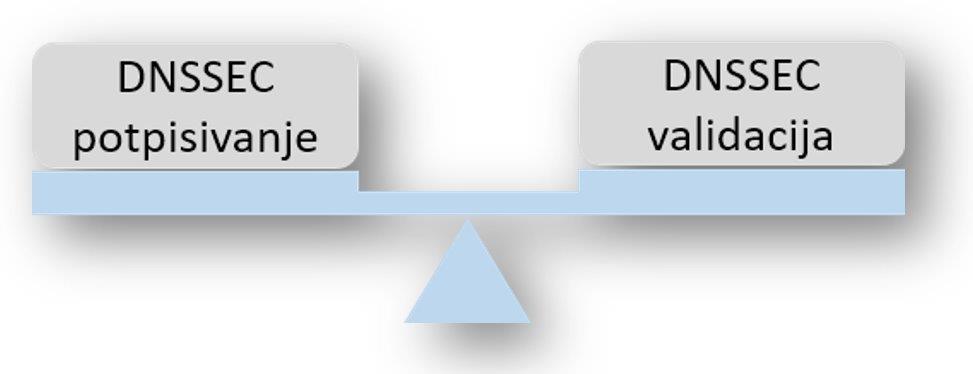

Da bi DNSSEC ispunio svoj zadatak moraju da budu ispunjena dva jednako važna preduslova:

- Da naziv domena bude DNSSEC potpisan

- Da internet korisnici koriste DNS servere kod kojih je uključena validacija DNSSEC-a

DNSSEC potpisivanje naziva domena

Iako je proces potpisivanja naziva domena još uvek komplikovan proces, poslednjih godina je urađeno mnogo na njegovoj automatizaciji. Neki hosting i DNS provajderi ovu uslugu nude u svojoj standardnoj ponudi, a ima i ovlašćenih registara RNIDS-a koji su implementirali DNSSEC i nude ga svojim korisnicima.

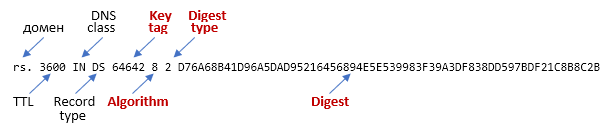

Bez obzira da li DNSSEC potpisivanje naziva domena radite na svom ili na nekom drugom DNS serveru, potrebno je da posredstvom ovlašćenog registra u bazu RNIDS-a unesete informaciju o DNSSEC ključu koji se koristi za potpisivanje naziva domena. RNIDS u ovom trenutku prihvata unos odgovarajućeg DS (Delegation Signer) zapisa koji ima strukturu kao na slici.

Preko ovlašćenog registra u bazu RNIDS-a se upisuje:

- Key tag (KSK key ID)

- Algorithm (algoritam koji je korišćen za kreiranje KSK DNSSEC ključa)

- Digest type (algoritam koji se koristi za kreiranje izvoda DNSSEC ključa – DS zapisa)

- Digest (kriprografski izvod DNSSEC ključa)

Kome da se obratite da bi vaš naziv domena bio DNSSEC potpisan?

DNSSEC potpisivanje naziva domena možete uraditi na svojoj infrastrukturi ili preko DNS provajdera koji pruža takvu uslugu. To može biti vaš ovlašćeni registar, internet ili hosting provajder ili možete koristiti usluge nekog od komercijalnih ili besplatnih DNS provajdera.

Ukoliko nemate svoj DNS server, proverite kod ovlašćenog registra kod koga je registrovan naziv domena da li pruža uslugu DNSSEC potpisivanja naziva domena i da li planira da u skoroj budućnosti ponudi i tu opciju. Nisu svi ovlašćeni registri u mogućnosti da pruže uslugu DNSSEC potpisivanja domena, ali svi mogu da dostavljene DNSSEC podatke proslede RNIDS-u.

Raspitajte se ko nudi uslugu DNSSEC potpisivanja i potpišite svoj naziv domena. DNSSEC potpisivanje naziva domena ne mora da košta mnogo, u nekim slučajevima je i besplatno, a sigurno će vam pomoći da sačuvate reputaciju i omogućiti da vaši korisnici bezbedno koriste vaš servis.

Šta internet korisnici treba da urade?

Da bi korisnici interneta imali potpunu zaštitu kada je u pitanju manipulacija DNS odgovorima i mogućnost da budu povezani na sajtove i servise koje kontrolišu sajber kriminalci, potrebno je da koriste DNS razrešivače (DNS serveri kompanije, ISP-a, serveri na kućnim ruterima…) koji validiraju DNSSEC potpise.

Odgovorni administratori kompanijskih sistema i ISP provajdera imaju aktiviranu validaciju DNSSEC-a na serverima koji pružaju uslugu njihovim korisnicima. Takođe, svi najpoznatiji javni DNS serveri (Google, PCH, Cloudflare, Cisco) proveravaju validnost DNSSEC potpisanih naziva domena i ne vraćaju IP adresu ukoliko potpis nije validan. Za one nazive domena koji nisu DNSSEC potpisani, razrešavanje se vrši bez validacije, ali za takve nazive domena postoji realna opasnost da korisnici servisa koji se na njima nalaze budu poslati na lokaciju koju kontrolišu sajber kriminalci.

DNSSEC je važan element povećanja bezbednosti na internetu i bez obzira da li ste samo korisnik interneta ili imate neki internet servis, trebalo bi da primenite pogodnosti koje on pruža. Za početak, proverite da li vaš DNS razrešivač proverava validnost DNSSEC potpisa na adresi res-check.dnssec.rs.

Žarko Kecić

Žarko Kecić je rukovodilac Sektora za IKT usluge u Registru nacionalnog internet domena Srbije i odgovoran je za stabilan i bezbedan rad sistema koji omogućavaju neprekidnu dostupnost nacionalnih domena.Pre nego što se pridružio RNIDS-u, Žarko je više od dve decenije radio na razvojnim, konsultatntskim i naučnim projektima širom sveta....